Esta actividad la realice en Packet Tracer,

una de las cosas que hice fue proteger las contraseñas, esto lo realice en el

S1; también cifre las comunicaciones, para esto se necesitaban claves seguras.

Con todo lo que realice reflexione sobre la importancia de usar contraseñas

seguras.

jueves, 11 de febrero de 2016

Actividad 5: Desafío de integración de habilidades (PT)

En esta actividad configure los nombres de

los hosts y direcciones IP, utilice los comandos del IOS para especificar el

acceso a las configuraciones de dispositivos. Dentro de este proceso establecí

contraseñas secretas y cifre las

contraseñas de texto simple, después escribí un letrero con la palabra

“warning” y por ultimo guarde las configuraciones.

Actividad 3: Dominio de colisión y brodcast

En esta actividad identifique los dominios de

colisión y de brodcast y además en base en la terminación de mi número de

control (que es impar) elabore las topologías correspondientes.

Actividad 2: Terminología de redes conmutadas

En esta actividad aprendí que

una red de última generación debe de ser segura y que tiene que ser

compatible con plataformas más antiguas, la red convergente tiene integrados los servicios de datos, voz

y vídeo y que la red conmutada tiene tres capas de diseño: acceso, distribución

y núcleo.

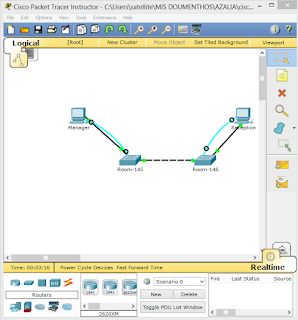

Actividad 13: Reto de habilidades de integración

En esta actividad utilice algunos de los

comandos vistos en las actividades anteriores y comandos nuevos; como el

comando para asignarle un nombre al host, cifrar contraseñas, crear nombre de

dominio, y continué con la seguridad en

los puertos para restringir el acceso a la red.

Actividad 12: Trio de switches (Actividad del manual)

En esta actividad verifique la configuración

de capa 2 de un puerto de switch conectado a una estación terminal. Para ello

realice una topología con las indicaciones en base a una situación Y reflexione

el por qué se debe de proteger un puerto del switch, esto se debe hacer ya que

de esta manera se impide que muchos usuarios no deseados se conecten al switch.

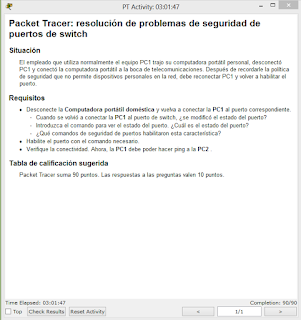

Actividad 11: Resolución de problemas de seguridad de puertos de switch

En esta actividad observe que al desconectar

una pc asignada a un puerto del switch y conectar otra computadora el estado

del puerto no se modifica. Además conocí el comando para ver el estado de los

puertos àShow interface fastethernet [rango].

Actividad 10: Configuring switch port security

En esta actividad continúe con la seguridad pero ahora en los puertos, para ello configure

un switch y verifique la seguridad entre las computadoras haciendo ping, e

intentando conectar una computadora maliciosa, observe que al intentar

conectarla al switch se le restringía el acceso.

Actividad 9: Cuestiones de seguridad en redes LAN y prácticas recomendadas

En esta actividad reflexione sobre la

seguridad en las redes LAN. Reconocí algunos de los ataques de seguridad

frecuentes y las formas de mitigarlos,

por ejemplo el ataque de contraseña de fuerza bruta; para mitigar este

ataque es recomendable utilizar contraseñas seguras y cambiarlas con mucha

frecuencia. Además de esto repase algunas de las prácticas para proteger una

red.

Actividad 7: Configuración de puertos de un switch y resolución de problemas de capa de red

En esta actividad aprendí algunos comandos,

por ejemplo para mostrar la tabla de direcciones MAC àshow mac-address-tableß,

para mostrar el estado y configuración de la interfaz àshow interfaces [id_interfaz]ß. De igual forma identifique algunos de los problemas que

pueden presentarse y sus posibles soluciones, por ejemplo si el protocolo de

línea y la interfaz están inactivo lo que podría estar pasando es que un cable

no este conectado.

Actividad 6: Todos de pie (Actividad del manual)

Esta actividad la realizamos entre todo el

grupo, de forma muy práctica y dinámica aprendimos los conceptos de unidifusión,

difusión y multidifusión ya que realizamos tres situaciones donde cada uno de

estos conceptos se vio involucrado.

Actividad 4: Es hora del acceso a la red (Actividad del manual)

En esta actividad aprendí que uno de los

problemas que podemos tener si recibimos una transmisión de vídeo desde un

switch básico es que se podría producir un error (congestión) y el rendimiento

de la red sería muy lento. Además aprendí que el protocolo de capa de transporte TCP es muy importante

para el envío de paquetes, una de las mejores cosas es que una vez enviado el

paquete confirma que este haya alcanzado su destino.

Actividad 1: Enviar o recibir (Actividad del manual)

"Conmutación y Enrutamiento de redes de datos"

MODULO 1 : REDES COMUTADAS

Azalia Servin Márquez

No. Control: 15590129

Ingeniería en Sistemas Computacionales

6 Semestre

PROFESOR:

M.C. Claudia Morales Castro

SEMESTRE: Enero-Junio 2016

En esta actividad describí las diversas formas en que los hosts pueden

enviar y recibir datos, voz o bien transmisión de vídeo. Además aprendí la

importancia que tienen los

switches, por ejemplo cuando se están

recibiendo datos los switch ayudan a que los datos se puedan transmitir

correctamente, de igual forma ayudan cuando se están enviando datos para que no

tengan inconvenientes con su destino.

Práctica 1 de laboratorio: configuración de los parámetros básicos de un switch (Práctica del manual)

En esta práctica primeramente realice el

cableado de la conexión de consola y reflexione sobre el por qué usar una

conexión de consola para configurar inicialmente un switch, “Esto se debe hacer

porque no es posible conectarse al switch por otro medio antes de ser

configurado, entonces esta configuración debe de realizarse forzosamente”. Después

de esto verifique la conectividad de red por medio de un ping; y como último

paso determine las direcciones MAC y configure la MAC estática.

Práctica física 1: configuración de características de seguridad de un switch

Esta práctica la realice en equipo cada uno de

los integrantes realizo un gran aporte, de esta manera pudimos llevarla a cabo

y concluirla.

Dentro de los objetivos que cumplimos está el

establecimiento de la topología y la inicialización de los dispositivos,

configurar los parámetros básicos y verificar la conectividad de los

dispositivos, configurar el acceso por SSH en el S1, por ultimo configuramos y

verificamos las características de seguridad en el Switch 1. Al realizar esta

práctica nos enfrentamos a un sinfín de cosas como el tener que aprender a

conectar el router y switch en físico, que es muy diferente a realizarlo en un

PT. Como reflexión de esta práctica

concluiría que la seguridad de los puertos de un switch se debe habilitar para

tener un mejor rendimiento de los mismos.

Realización de la práctica

miércoles, 10 de febrero de 2016

Introducción

Las redes modernas continúan evolucionando

para adaptarse a la manera cambiante en que las organizaciones realizan sus actividades

diarias. Ahora los usuarios esperan tener acceso instantáneo a los recursos de

una compañía, en cualquier momento y en cualquier lugar. Estos recursos

incluyen no solo datos tradicionales, sino también de video y de voz. También

hay una necesidad creciente de tecnologías de colaboración que permitan el

intercambio de recursos en tiempo real entre varias personas en sitios remotos

como si estuvieran en la misma ubicación física.

Los distintos dispositivos deben trabajar en conjunto sin

inconvenientes para proporcionar una conexión rápida, segura y confiable entre

los hosts. Los switches LAN proporcionan el punto de conexión a la red

empresarial para los usuarios finales y también son los principales

responsables del control de la información dentro del entorno LAN. Los routers

facilitan la transmisión de información entre redes LAN y, en general,

desconocen a los hosts individuales. Todos los servicios avanzados dependen de

la disponibilidad de una infraestructura sólida de routing y switching sobre la

que se puedan basar. Esta infraestructura se debe diseñar, implementar y

administrar cuidadosamente para proporcionar una plataforma estable necesaria.

Suscribirse a:

Comentarios (Atom)